Recibes llamadas constantes de números desconocidos o en el historial de llamadas aparecen varias llamadas como SPAM, o incluso te has llamado a ti mismo pero sin ser tú.

Cada vez este tipo de casos son más frecuentes, sin que haya un alto a las constantes molestias de dichas llamadas, mensajes, correos, entre otros, que llegan sin que sean solicitados. Lo que indica que eres víctima de ataques directos por medio de software malicioso que ha tomado algún dato tuyo para realizar diferentes ataques cibernéticos como las extorsiones.

De alguna manera obtuvieron el número de teléfono o correo electrónico y lo que buscan los delincuentes es estimular de alguna manera las emociones, las más comunes son el miedo, la curiosidad o un deseo de obtener algo. Tocar la debilidad o la parte más sensible de las personas es un punto de quiebre para así infiltrarse en los sistemas o los protocolos de seguridad que se tengan instalados en una empresa o bien en su hogar.

Por ello, se configuran correos fraudulentos como tener deudas con hacienda o multas de tránsito para que revises la supuesta infracción, haber ganado la lotería sin participar en ningún sorteo, haber entrado a páginas para adulto. Pero también puede ser a modo de mensajes de que fuiste seleccionado para un trabajo con un sueldo que rebasa la creíble. Todo ello diseñado para estimular, como se mencionó, un sentimiento. Tener una infracción estimula el miedo y la curiosidad por saber en qué momento se cometió la falta. Ver un correo de que si no se paga cierta cantidad en criptomonedas por visitar páginas de adultos con el pretexto de distribuir imágenes viendo el sitio a sus conocidos, es por supuesto una extorsión estimulando el miedo. Al igual que recibir llamadas de extorsión de números desconocidos.

Ya sean mensajes de una supuesta tienda departamental o de una oficina de gobierno, es con el propósito de que entres a una liga de una supuesta página, escanees códigos QR o instalar una aplicación o software para así obtener más datos como robo de cuentas bancarias, fraudes con tarjetas, suplantar la identidad, acceso a redes así como a contactos, espionaje, etc.

Cualquiera que haya sido el caso, estos tipos de ciberataques se clasifican dependiendo del objetivo y el método utilizado como:

El malware o software malicioso que se instala en los dispositivos con virus como los llamados gusanos, troyanos, etc; además del ransomware y spyware. Aquí es en donde los equipos o dispositivos pueden sufrir diferentes tipos de ataques, por ejemplo: encriptar la información y solicitar rescate para que puedan tener acceso de nuevo o bien robarla, ya sea total o parcialmente, para exigir un pago. De igual manera, pueden tomar control de los dispositivos ocasionando bloqueos. Así como el daño total o parcial a la información.

Suplantación de identidad o pishing. Uno de los más utilizados por los delincuentes para realizar delitos, como las llamadas o correos masivos falsos, pishing focalizado, smishing o pishing por SMS; el vishing que son las llamadas. También se presenta por redes sociales.

La táctica es hacerse pasar por algún conocido ya sea persona, institución o marca reconocida para instarlos a que confíen y compartan datos, descarguen aplicaciones o algún documento con malware para así sacar provecho del descuido y la confianza, considerado eficaz al atacar directamente a las personas con accesos autorizados a su dinero o información confidencial.

¿Qué se puede hacer en tales casos?

Averiguar el cómo se hicieron de los datos personales es como encontrar una aguja en un pajar y lo más probable es que se haya dado de diversas maneras, autorizado o no. Sin embargo, como se menciona en párrafos anteriores, la táctica que más se utiliza tiene como blanco a las personas directamente, tomándolos como un eslabón que puede flaquear fácilmente.

Por ello se recomienda una apropiada formación ante tales casos. Más allá de prohibir el uso de las redes sociales desde el trabajo o limitar el uso de los celulares o incluso bloquear la red de la empresa a ciertas páginas o aplicaciones, no es una solución a largo plazo, ya que el empleado en sí no está consciente de los riesgos que puede tener y las consecuencias por una mala o poca información al respecto.

Las recomendaciones son:

Independientemente si el ataque ocurre directamente a correos de la empresa o privados, se recomienda revisar todo correo que llegue, como el dominio y redacción, ya que por lo general tienen faltas de ortografía y sintaxis. Pero en caso de que se se llegue a acceder a una página desde una liga, avisar de inmediato al encargado de sistemas, para que tome las precauciones debidas y además saber reconocer si la página es falsa por la dirección como en el http.

No contestar llamadas de números desconocidos y denunciarlos para que sean catalogados como SPAM, además de bloquearlos; en especial si la llamada entrante es tu propio número de celular, en tal caso, no contestar y reportarlo con la empresa que te da el servicio de línea para que haga un seguimiento y denunciarlo ante las autoridades.

Pero sobre todo, educar y formar a los trabajadores sobre los posibles ataques que pueden sufrir y darles a conocer herramientas para que puedan detectar y responder de manera segura a los posibles ataques. Estas incluyen actividades como talleres o pláticas informativas además de software que emplea la empresa o que pueden utilizar de manera personal, entre otras.

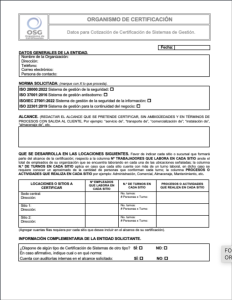

Estar preparado y atento es sin duda la mejor manera de prevención. Para ello la norma ISO 27001 de Sistemas de Gestión en Seguridad de la Información cuenta con pautas que plantean las necesidades y acciones para mantener la organización o la empresa en un rango de seguridad, como en ciberseguridad, con lo cual no solamente se protege la información, se actúa y se resuelven problemas, sino que además se cuenta con una certificación internacional.